En bref

- Edge Computing rapproche le traitement des données des capteurs, ce qui accélère l’action et réduit les allers-retours vers le cloud.

- La promesse la plus visible reste la latence réduite, essentielle pour l’analyse en temps réel dans l’industrie, la mobilité et la distribution.

- Cette approche s’appuie sur une informatique décentralisée : passerelles, mini-serveurs sur site, et parfois calcul embarqué dans l’objet.

- La connectivité reste cruciale, mais l’edge limite les impacts d’un réseau instable grâce au fonctionnement local.

- Une bonne optimisation réseau passe par le tri, l’agrégation et la priorisation des flux, au plus près des sources.

- La sécurité des données change de nature : moins de données sensibles circulent, mais la surface d’attaque s’élargit côté périphérie.

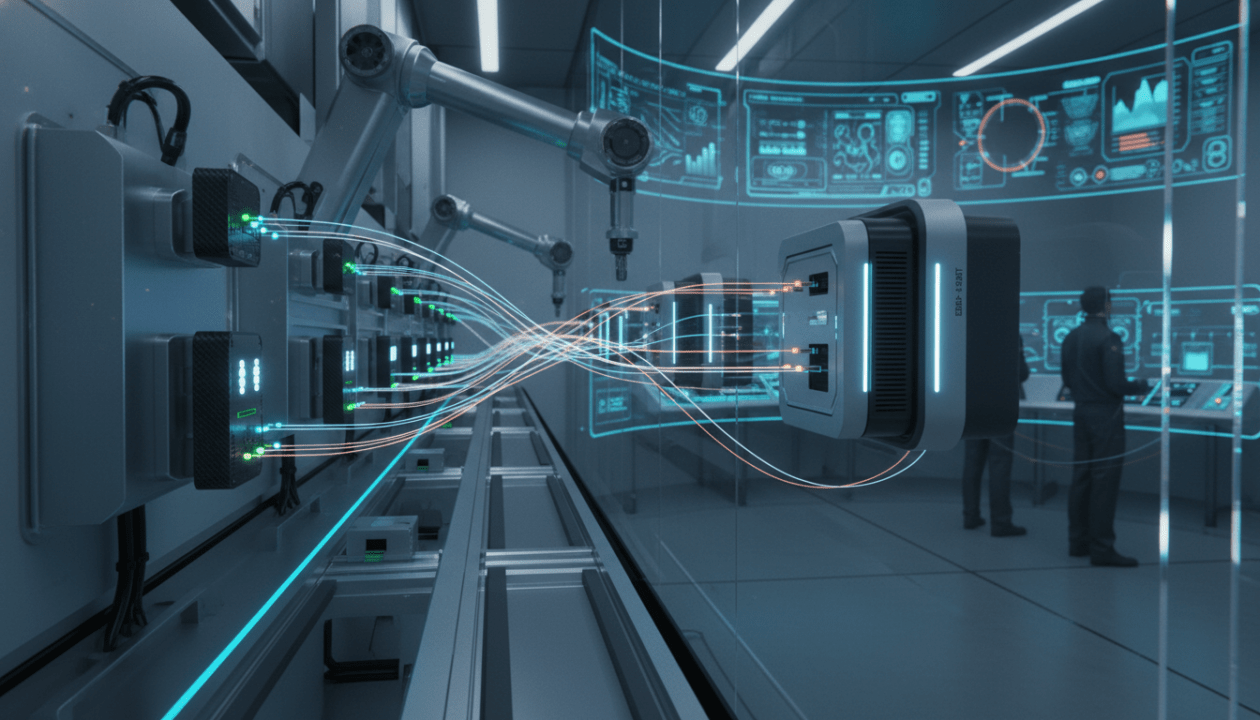

Le basculement est discret, mais il est déjà tangible sur le terrain : les données ne voyagent plus systématiquement jusqu’à un datacenter lointain avant d’être utiles. Dans une usine, un entrepôt, un magasin ou un véhicule, les capteurs génèrent un flux continu de signaux qui doivent souvent déclencher une action immédiate. Or, attendre une réponse du cloud, même très performant, devient vite une contrainte lorsque la décision doit tomber en quelques millisecondes. C’est là que l’Edge Computing s’impose, en rapprochant le traitement des données de l’endroit où elles naissent.

Ce mouvement accompagne l’explosion de l’IoT : caméras, compteurs, automates, machines-outils, balises logistiques ou capteurs environnementaux. Cependant, l’intérêt n’est pas seulement la vitesse. Il s’agit aussi d’éviter l’envoi massif de données “brutes” peu pertinentes, d’assurer une continuité de service malgré des liens réseau intermittents, et de mieux maîtriser la sécurité des données. Au fil des projets, une évidence se dessine : l’avenir se joue autant dans les “petits” nœuds de calcul proches du terrain que dans les grandes plateformes centralisées.

Edge Computing et IoT : comprendre le virage vers le traitement local près des capteurs

Dans un scénario IoT classique, les objets mesurent, envoient, puis attendent. Pourtant, lorsque des milliers de capteurs transmettent sans filtre, le réseau sature, et les équipes croulent sous des données inutiles. Ainsi, l’Edge Computing vient redistribuer les rôles : un nœud local collecte, trie, analyse, puis ne remonte que ce qui compte. Par conséquent, la valeur ne dépend plus uniquement du cloud, mais aussi de cette couche intermédiaire qui “comprend” le contexte du site.

Cette logique s’inscrit dans une informatique décentralisée. Concrètement, elle repose sur des passerelles IoT, des serveurs compacts sur site, voire un calcul embarqué directement dans certains équipements. Selon les usages, l’edge peut ressembler à un mini “data center” local, avec deux à quatre machines, parfois davantage. Cependant, l’objectif reste stable : réduire les trajets, accélérer la décision, et rendre les services plus robustes.

Du cloud centralisé aux nœuds distribués : une évolution pragmatique

Le cloud garde une place centrale pour le stockage long terme, l’entraînement de modèles d’IA, ou l’analytique globale. Néanmoins, il n’est pas toujours pertinent d’y envoyer chaque image, vibration, ou température. Donc, l’edge apporte une séparation nette : le local gère l’instant, tandis que le central gère l’historique et la stratégie. Ce duo limite les coûts de transfert, tout en améliorant la qualité de service perçue.

Pour illustrer, une chaîne de supermarchés fictive, “NordMarché”, déploie des caméras pour compter la fréquentation et ajuster l’ouverture des caisses. Avant, chaque flux vidéo montait vers le cloud. Désormais, un boîtier edge réalise l’analyse en magasin, et n’envoie que des métriques agrégées. Résultat : la bande passante est libérée, et l’ajustement se fait sans délai visible. Au final, l’expérience client devient plus fluide, ce qui compte au quotidien.

Edge, fog, MEC : des mots proches, des niveaux différents

Le vocabulaire se superpose souvent. Pourtant, des nuances existent : l’edge vise le calcul au plus près des équipements, alors que le fog distribue parfois des traitements sur plusieurs nœuds d’un réseau local. De son côté, le multi-access edge computing (MEC) s’appuie souvent sur des infrastructures télécom, proches des antennes et des points d’accès. Ainsi, un projet peut combiner plusieurs niveaux, selon la criticité et la distance acceptable.

Ce qui relie ces approches, c’est une même ambition : transformer les données en action au bon endroit. En pratique, la question clé devient : “Quelle décision doit être prise localement, et laquelle peut attendre ?” Cette ligne de partage, une fois clarifiée, accélère tout le projet.

Latence réduite et analyse en temps réel : les cas d’usage qui imposent l’Edge Computing

Dans l’IoT, l’attente n’est pas seulement inconfortable, elle peut être dangereuse. Donc, la latence réduite devient un argument décisif dès que l’environnement est dynamique. Cela concerne l’industrialisation, la logistique, l’énergie, mais aussi certains services urbains. De plus, l’analyse en temps réel permet d’agir sur des signaux faibles, avant qu’ils ne deviennent un incident coûteux.

Le gain n’est pas uniquement technique. En rapprochant le traitement des données, l’entreprise peut automatiser davantage, standardiser des réponses, et réduire la dépendance aux liaisons WAN. Cependant, il faut aussi repenser la chaîne de décision : un nœud edge n’est pas un simple relais, c’est un acteur opérationnel. Par conséquent, son paramétrage et sa supervision comptent autant que ses performances.

IIoT et maintenance prédictive : écouter la machine au bon endroit

Dans une usine, les pannes ne préviennent pas, mais elles laissent des traces : vibrations anormales, échauffement, micro-arrêts. Ainsi, des capteurs placés sur les pièces critiques produisent des signaux continus. Si ces signaux partent tous au cloud, la facture réseau grimpe, et le diagnostic arrive trop tard. À l’inverse, un module edge peut extraire des signatures, déclencher une alerte locale, puis envoyer un résumé au système central.

Chez “Atelier Lemaire”, un fabricant fictif de pièces métalliques, une presse hydraulique posait problème une fois par trimestre. Désormais, un boîtier edge compare les vibrations à un profil de référence. Dès qu’un seuil dérive, il planifie un arrêt court plutôt qu’une panne longue. En parallèle, le cloud conserve l’historique pour affiner les modèles. Au final, le site gagne en disponibilité, ce qui se mesure rapidement.

Véhicules et robotique : quand attendre le cloud n’est pas une option

Dans un véhicule autonome ou un robot mobile, le temps de réaction est critique. Donc, la perception, la fusion de capteurs, et la décision doivent se faire embarquées ou à très courte distance. Même avec une excellente connectivité, un aller-retour réseau reste trop long face à un piéton qui traverse. Par conséquent, l’edge “embarqué” gère les actions immédiates, tandis que le cloud aide à l’optimisation globale, comme la cartographie ou l’amélioration continue.

Cette séparation rend aussi les systèmes plus robustes. Si la connexion tombe, le véhicule ou le robot continue d’opérer dans un mode dégradé maîtrisé. Ainsi, l’edge ne remplace pas le cloud, il protège la mission.

Ces démonstrations montrent un point clé : la performance ne se résume pas à la puissance brute. Elle dépend aussi de la distance, du tri des données, et de la capacité à décider localement.

Optimisation réseau et connectivité : comment l’Edge Computing réduit les flux IoT sans perdre en valeur

Avec l’IoT, le réseau devient un tuyau qui peut déborder. Pourtant, beaucoup de données n’ont de valeur que quelques secondes. Donc, l’optimisation réseau consiste d’abord à décider ce qui doit voyager. L’Edge Computing agit ici comme un filtre intelligent : il compresse, agrège, et priorise. Ensuite, il remonte des événements, des indicateurs, ou des échantillons, plutôt que des flux continus.

Cette approche améliore aussi la résilience. En cas de perte de connectivité, le site peut continuer à fonctionner. Par exemple, un entrepôt peut continuer à scanner, trier, et expédier. Puis, dès que le lien revient, les journaux d’événements se synchronisent. Ainsi, l’edge réduit la dépendance au “tout connecté, tout le temps”, sans renoncer à la visibilité globale.

Tri, agrégation, et priorisation : la mécanique invisible de la performance

Le tri consiste à éliminer le bruit : doublons, mesures hors contexte, ou données redondantes. Ensuite, l’agrégation transforme des milliers de points en tendances utiles. Enfin, la priorisation réserve la bande passante aux alertes critiques. Ces trois étapes, bien réglées, changent la perception du système : moins de trafic, plus de sens. De plus, elles simplifient l’exploitation des équipes IT et OT, car les flux deviennent lisibles.

Dans “NordMarché”, les capteurs de réfrigération remontaient chaque seconde une température. Désormais, l’edge envoie un résumé toutes les minutes, sauf si un seuil est franchi. Ainsi, le réseau n’est plus saturé, et les alertes deviennent fiables. Pourquoi noyer un superviseur avec 60 messages, si un seul signal compte ? Cette discipline de la donnée fait souvent la différence.

Tableau comparatif : cloud-only vs edge-first dans un projet IoT

| Critère | Approche cloud-only | Approche edge-first |

|---|---|---|

| Latence | Dépend du réseau et de la distance | Latence réduite grâce au traitement local |

| Bande passante | Flux importants, surtout avec vidéo et séries temporelles | Trafic optimisé via tri et agrégation, donc optimisation réseau |

| Résilience | Risque de coupure fonctionnelle si le lien tombe | Fonctionnement local possible malgré une connectivité instable |

| Gouvernance | Centralisation plus simple, mais moins contextualisée | Plus de nœuds à gérer, mais décisions adaptées au site |

| Coûts opérationnels | Coûts réseau et stockage potentiellement élevés | Coûts répartis, souvent plus linéaires à l’échelle |

Ce comparatif révèle un point structurant : l’edge n’est pas une mode, mais une réponse au passage à l’échelle de l’IoT. La section suivante aborde alors l’enjeu qui inquiète le plus : protéger ce qui se déplace et ce qui reste au bord.

Sécurité des données et informatique décentralisée : nouveaux risques, nouveaux garde-fous à l’edge

Rapprocher le traitement des données des capteurs change la géographie de la sécurité. D’un côté, moins d’informations sensibles circulent sur le WAN, ce qui limite l’exposition. De l’autre, l’informatique décentralisée multiplie les points à protéger : boîtiers, passerelles, mini-serveurs, et parfois des objets plus puissants. Ainsi, la question n’est pas “edge ou cloud”, mais “comment sécuriser une chaîne complète et distribuée”.

La sécurité des données se joue aussi sur la qualité du tri local. Plus le nœud edge sait résumer, plus l’entreprise peut éviter d’exfiltrer des données personnelles ou des images. Cependant, cela exige une gouvernance claire : quelles données restent, combien de temps, et dans quel format ? De plus, les audits deviennent plus complexes, car les logs se trouvent sur plusieurs sites.

Réduire l’exposition : traiter localement pour moins transmettre

Dans la distribution, une caméra peut mesurer un flux de personnes. Pourtant, il n’est pas nécessaire d’envoyer des visages au cloud pour compter des silhouettes. Donc, l’edge peut transformer la vidéo en statistiques, puis supprimer la matière brute. Cette logique réduit les risques de fuite, tout en facilitant la conformité. Par ailleurs, elle apaise souvent les tensions internes, car les métiers comprennent mieux la finalité.

Dans un contexte industriel, le même principe s’applique aux secrets de fabrication. Par exemple, une recette de production ou une cadence de machine n’a pas vocation à circuler en clair. L’edge permet alors de conserver certains détails sur site, et de remonter des indicateurs plus neutres. Ainsi, la valeur reste maîtrisée.

Élargissement de la surface d’attaque : sécuriser les nœuds, pas seulement le cloud

Chaque site edge devient une “petite forteresse”. Donc, il faut durcir le système : chiffrement des disques, démarrage sécurisé, mises à jour contrôlées, et segmentation réseau. Ensuite, l’authentification doit être robuste, car un compte compromis peut ouvrir la porte à plusieurs sites. Enfin, la supervision doit être continue, car l’attaque peut se produire loin des équipes IT.

Un exemple courant concerne les ports laissés ouverts sur une passerelle IoT, ou des identifiants par défaut jamais changés. À l’échelle de dizaines de sites, ce détail devient une brèche systémique. Ainsi, l’edge impose une discipline d’exploitation plus stricte, même si l’infrastructure est plus petite.

Liste de contrôles concrets pour un projet Edge Computing + IoT

- Inventaire précis des nœuds edge, des capteurs et des versions logicielles, afin d’éviter les angles morts.

- Segmentation réseau entre OT, IT et flux IoT, afin de limiter les mouvements latéraux en cas d’incident.

- Chiffrement des données au repos et en transit, avec rotation des clés et gestion centralisée.

- Mises à jour orchestrées et testées, car un patch improvisé peut casser une ligne de production.

- Journalisation locale avec remontée d’événements, afin de garder des preuves même si la connectivité varie.

Une fois ces garde-fous posés, le chantier suivant devient naturel : comment déployer, mettre à jour, et orchestrer des applications sur des dizaines de sites, sans perdre la main.

Ces retours d’expérience mettent en lumière une réalité : l’edge est un défi d’exploitation autant qu’un défi d’architecture. Cela mène directement à l’industrialisation des déploiements.

Déploiement à grande échelle : orchestrer l’Edge Computing pour l’IoT entre terrain, cloud et opérations

Un pilote edge fonctionne souvent “à la main”. Pourtant, dès que l’entreprise passe à vingt, cinquante ou cent sites, la méthode s’effondre. Donc, l’industrialisation devient la clé : provisionner, configurer, surveiller, et corriger à distance. Cette exigence explique le succès des approches conteneurisées et de l’orchestration inspirée de Kubernetes, adaptées à la périphérie. Par ailleurs, l’automatisation évite les divergences de configuration qui finissent en incidents.

Le défi tient aussi au matériel. Les nœuds edge peuvent être hétérogènes, car chaque site a ses contraintes : température, poussière, vibrations, ou espace limité. Ainsi, le logiciel doit rester portable, et l’exploitation doit accepter des capacités variables. En pratique, un bon design prévoit plusieurs “profils” de déploiement, du micro-nœud à la mini-grappe. Ensuite, l’observabilité doit être pensée dès le départ, sinon les problèmes restent invisibles.

Le fil conducteur d’un déploiement réussi : standardiser sans étouffer le terrain

Une stratégie efficace consiste à standardiser la base, tout en laissant une marge aux particularités locales. Par exemple, “Atelier Lemaire” impose un socle commun : OS durci, agent de supervision, et pipeline de déploiement. Cependant, chaque ligne de production conserve des règles métier propres, car les machines ne réagissent pas pareil. Ainsi, l’edge respecte la réalité du terrain, tout en restant gouvernable.

Cette approche favorise aussi la collaboration IT/OT. L’OT exige de la stabilité, tandis que l’IT veut itérer. Donc, un cycle de validation clair, avec des fenêtres de mise à jour, évite les conflits. Par conséquent, l’entreprise gagne en cadence sans mettre en péril la production.

Rôles et responsabilités : qui fait quoi entre capteurs, edge et cloud ?

Une architecture edge solide clarifie les responsabilités. Les capteurs mesurent et signalent. Le nœud edge transforme, corrèle et déclenche des actions locales. Le cloud, lui, consolide, entraîne des modèles, et offre une vue multi-sites. Cette répartition évite les “zones grises” où personne n’ose intervenir. De plus, elle aide à fixer des objectifs de service réalistes, car tout ne dépend plus d’un seul maillon.

Enfin, l’entreprise doit choisir ses indicateurs : taux de décisions locales, volume de données évité, temps de réaction, et incidents de connectivité. Ces métriques rendent l’edge mesurable, donc défendable. À ce stade, l’edge cesse d’être une promesse et devient une capacité opérationnelle.

Quelle différence entre un capteur IoT et un équipement edge ?

Un capteur IoT mesure un phénomène (température, vibration, image) et génère des données. Un équipement edge dispose, lui, de ressources de calcul et de stockage pour faire du traitement des données local : tri, agrégation, analyse en temps réel et décisions rapides, souvent avec une latence réduite.

L’Edge Computing remplace-t-il le cloud dans un projet IoT ?

Non. Le cloud reste central pour le stockage long terme, l’analytique globale, la gestion multi-sites et l’entraînement de modèles IA. En revanche, l’Edge Computing prend en charge les traitements proches des capteurs, afin de réduire la latence, limiter les flux et améliorer la résilience quand la connectivité varie.

Quels types de données faut-il traiter en périphérie plutôt que dans le cloud ?

Les données à décision immédiate (sécurité, arrêt machine, robotique), les flux volumineux (vidéo, séries temporelles très denses) et les informations sensibles gagnent à être traités localement. Ensuite, des résumés, événements et indicateurs agrégés peuvent être envoyés au cloud pour consolidation et pilotage.

Quels sont les principaux risques de sécurité des données avec l’informatique décentralisée ?

La surface d’attaque augmente car il y a plus de nœuds à protéger sur le terrain. Il faut donc durcir les équipements, segmenter le réseau, chiffrer les données, gérer les identités et automatiser les mises à jour. En parallèle, traiter localement réduit souvent l’exposition en limitant ce qui transite sur le réseau.

Passionné par les innovations numériques et technologiques, je mets mon expertise de journaliste digital à partager les dernières tendances du secteur. À 39 ans, mon objectif est de rendre la technologie accessible et captivante pour tous.